Tendências

Golpes virtuais: tudo o que você precisa saber para se proteger

Entenda as formas mais comuns de golpes nas redes sociais e como identificar e denunciar possíveis fraudes.

Selina Jania

Atualizado há 1 mês • 9 min de leitura

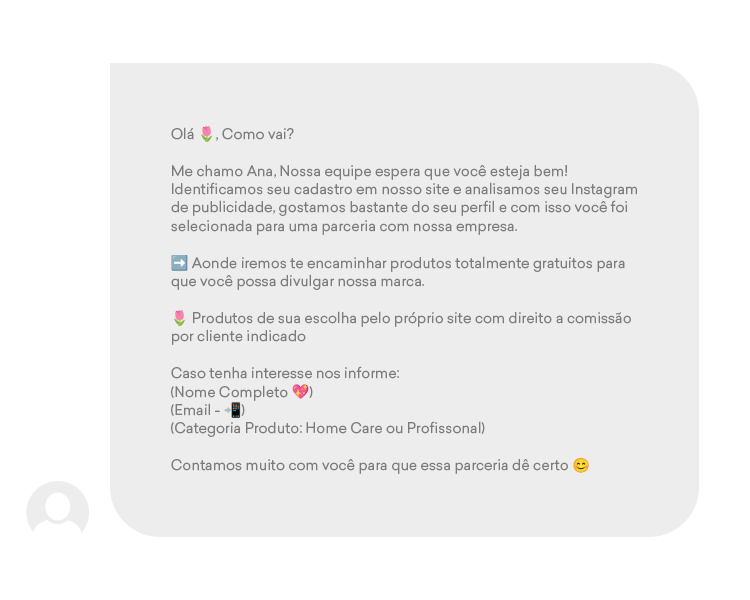

Pausa para o café. Você decide abrir suas redes sociais para distrair um pouco a mente. Afinal, o dia foi cheio de afazeres. Ao verificar sua caixa de entrada, se de depara com uma mensagem muito atraente de um perfil que diz representar uma marca que você conhece:

O que você faria? Informaria seus dados imediatamente ou agiria com desconfiança?

Se a sua resposta foi a primeira opção, provavelmente você seria a mais nova vítima de um golpe virtual. Isso ocorre principalmente, quando a vítima não tem conhecimento sobre as formas mais comuns de golpes e não consegue identificar a fraude. Neste artigo, preparamos dicas importantes para ajudar você a evitar golpes nas redes sociais e identificar contas falsas que se passam pela marca Tulípia para aplicar golpes.

O que são golpes virtuais?

As práticas de golpes fazem parte da realidade social há muito tempo, a literatura nos prova isso com os inúmeros personagens que aprontam traquinagens enganando os outros para conseguirem o que querem. Com o desenvolvimento da tecnologia e comunidades virtuais, o golpista viu novas oportunidades e ferramentas facilitadoras para chegarem até os seus alvos, criando uma nova categoria: o golpe virtual. A prática é considerada crime e a lei 14.155/21 prevê penalidades para quem aplica golpes virtuais.

As tentativas de golpes virtuais tornaram-se cada vez mais frequentes com a popularização das redes sociais, uma vez que cada usuário conectado se torna um alvo potencial. Dessa forma, tornar a internet mais segura tornou-se uma tarefa prioritária para as empresas de tecnologia e desenvolvedoras de aplicativos para web.

Apesar da melhoria contínua, os cibercriminosos estão sempre procurando meios de burlar os sistemas de segurança, como o MFA (Autentificação Multifator), para aplicar seus golpes. Contudo, a principal estratégia usada em fraudes nas redes sociais não requer conhecimento aprofundado de tecnologia e equipamentos sofisticados. Estamos falando da engenharia social.

Mas afinal, o que é a engenharia social?

Engenharia social é uma técnica psicológica usada por cibercriminosos para manipular as pessoas e obter acesso a informações confidenciais. Se não encontram brechas na arquitetura de segurança oferecida pelas plataformas digitais, eles exploram o erro humano.

O golpista aproveita da confiança e ingenuidade das vítimas, criando situações que parecem legítimas e convincentes. Por meio de mensagens, e-mails, ligações telefônicas ou perfis falsos em redes sociais, os cibercriminosos enganam as pessoas, induzindo-as a compartilhar informações pessoais, senhas ou realizar transações financeiras.

Como identificar um golpe nas redes sociais

Os tipos de golpes virtuais são diversos e podem usar diferentes técnicas e táticas de abordagem. Ficar atento à prática do momento é uma das principais maneiras de identificar uma tentativa de fraude. Além disso, os golpes tendem a ter características mais comuns que são boas indicadoras de que aquela oportunidade seja uma cilada. Entre as estratégias mais comuns, destacam-se:

Propostas muito atrativas:

Propostas muito atrativas:

costumam oferecer brindes, sorteios ou promessas de retorno rápido de dinheiro para atrair as vítimas. Eles exploram o desejo das pessoas por ganhos fáceis e rápidos.

Solicitação de informações sensíveis:

Solicitação de informações sensíveis:

pedem informações pessoais, como nome completo, endereço, número de telefone, dados bancários e até mesmo códigos de verificação enviados por sms ou e-mail. Eles usam essas informações para cometer fraudes, roubar contas ou vendê-las a terceiros.

Urgência e escassez:

Urgência e escassez:

uma estratégia comum é a sensação de urgência e escassez na abordagem para induzir as vítimas a agir rapidamente, sem pensar com cautela. Por exemplo, afirmar que a oferta é válida por tempo limitado ou que há um número limitado de vagas disponíveis, pressionando as pessoas a tomar uma decisão precipitada.

Links e anexos suspeitos:

Links e anexos suspeitos:

podem enviar mensagens com links ou anexos suspeitos que, quando abertos, instalam malware nos dispositivos das vítimas. Esse malware pode roubar informações pessoais, como senhas e dados bancários.

Falsificação de identidade:

Falsificação de identidade:

Os golpistas se passam por marcas conhecidas, autoridades ou até mesmo pessoas próximas às vítimas para ganhar sua confiança. Eles utilizam logotipos, imagens e informações falsas para parecerem legítimos.

Dando nome ao golpe: o phishing

A situação ilustrada no início desse artigo é um exemplo phishing, uma das técnicas mais antigas e usadas em crimes cibernéticos. A origem do termo Phishing vem das palavras em inglês fishing, que significa pescar, e Phreakers, nome dado aos hackers que driblavam os sistemas de telefonia por volta da década de 60 e 70, considerados os precursores da cultura hacker. A técnica leva esse nome, pois o criminoso usa iscas para enganar indivíduos e, até mesmo corporações (os peixes grandes), para aplicar seus golpes na internet.

O phishing é um dos ataques mais comuns na web e se torna tão perigoso, pois explora a falha humana, usando técnicas da engenharia social para conseguir as informações que precisa. Segundo dados publicados pela Kapersky, empresa russa de segurança, em 2022, o Brasil ocupou a oitava posição entre os países com mais ataques de phishing e teve o maior número de tentativas de cliques em links de phishing no Whatsapp, bloqueadas pela empresa.

Principais tipos de phishing

Como já sabemos, os golpes podem variar na forma em que são aplicados ao explorar as diversas plataformas digitais. Veja os principais canais usados para aplicar o phishing:

- E-mail: Diferente do spam, que é lixo eletrônico acumulando sua caixa de entrada, o phishing por e-mail contém links mal-intencionados. Ao serem clicados pelo usuário, instalam-se malwares no dispositivo, permitindo o roubo de dados. É essencial ter cautela ao abrir e-mails suspeitos, especialmente aqueles provenientes de remetentes desconhecidos ou que solicitam informações pessoais.

- Sites: golpistas criam sites falsificados, fazendo cópias idênticas de sites conhecidos e confiáveis, para enganar os usuários e capturar logins e senhas. Portanto, é importante verificar atentamente o endereço do site antes de inserir qualquer informação confidencial.

- Smishing: essa técnica envolve o envio de mensagens de texto (SMS) para convencer as vítimas a baixar um aplicativo ou clicar em um link contendo malwares. O objetivo é infectar dispositivos móveis para o roubo de informações pessoais.

- Vishing: é um tipo de phishing aplicado por meio de ligações telefônicas. Um exemplo muito comum, é o golpe da falsa central de atendimento. O golpista se passa por alguém de confiança, como um funcionário de banco ou de uma operadora, e convence a vítima a divulgar informações pessoais ou realizar transações financeiras.

- Redes sociais: Os golpistas criam perfis falsos em redes sociais para entrar em contato com alvos em potencial, enviando mensagens atraentes para obter dados sensíveis. Além disso, invadem contas legítimas e enviam links fraudulentos para os seguidores do perfil da vítima.

Agora que você está ciente dos principais tipos de phishing, é hora de aprender as boas práticas de segurança digital e evitar ser a próxima vítima.

Checklist de boas práticas para se proteger contra golpes virtuais

◻️ Adote bons hábitos digitais: desenvolva o hábito de desconfiar e verificar antes de agir, evitando compartilhar informações pessoais sem uma verificação adequada.

◻️ Use senhas fortes e diferentes para cada conta: evite usar senhas fáceis de adivinhar e nunca repita a mesma senha em diferentes contas. Utilize combinações de letras, números e caracteres especiais.

◻️ Não abra e-mails não solicitados ou desconhecidos: se você receber um e-mail suspeito, não clique em links ou abra anexos. Verifique cuidadosamente a autenticidade da mensagem antes de tomar qualquer ação, especialmente aqueles provenientes de remetentes desconhecidos ou que solicitam informações pessoais.

◻️ Mantenha-se informado: esteja atualizado sobre os golpes e as técnicas de Engenharia Social mais recentes para evitar cair em armadilhas.

◻️ Verifique se o site é seguro e legítimo: Antes de inserir informações pessoais em um site, verifique se o site possui certificado SSL, a URL possui "https://" e um pequeno cadeado ao lado. Isso indica que a conexão é segura e criptografada. Verifique também se a URL pertence ao domínio oficial do site, criminosos podem usar endereços semelhantes para confundir a vítima. Você pode verificar o proprietário do domínio do site usando ferramentas gratuitas e online como ICANN, que oferece a capacidade de pesquisar os dados de registro atuais de endereços da web.

◻️ Cuidado ao clicar em links e baixar arquivos: não clique em links suspeitos enviados por e-mail, mensagem ou em redes sociais. Esses links podem direcioná-lo a sites falsos projetados para roubar suas informações. Uma forma de verificar o link é usar ferramentas como o VirusTotal, um serviço gratuito que permite a análise de arquivos suspeitos, urls, domínios e IPs, detectando se há algum malware e outras violações de segurança.

◻️ Não compartilhe informações antes de verificar: evite fornecer informações pessoais em sites, ligações e com perfis de redes sociais não confiáveis. Busque sempre entrar em contato com empresas e marcas pelos canais oficiais de atendimento.

◻️ Utilize recursos de segurança dos aplicativos: ative a verificação em duas etapas ou autenticação de múltiplos fatores sempre que possível. Use códigos SMS, autenticação biométrica ou dispositivos de token para aumentar a segurança das suas contas.

◻️ Verifique periodicamente a atividade das suas contas: no Instagram, verifique a atividade de login regularmente e, no WhatsApp, verifique os dispositivos conectados à sua conta.

◻️ Mantenha seus dados atualizados: Manter as informações pessoais atualizadas pode ajudar na recuperação de contas comprometidas e na detecção de atividades suspeitas.

Lembre-se de que a prevenção é fundamental quando se trata de golpes digitais. Portanto, reserve um tempo para conhecer melhor essas boas práticas e implementá-las em sua rotina digital. Ao fazer isso, você estará dando passos importantes para proteger seus dados pessoais, suas finanças e sua tranquilidade.

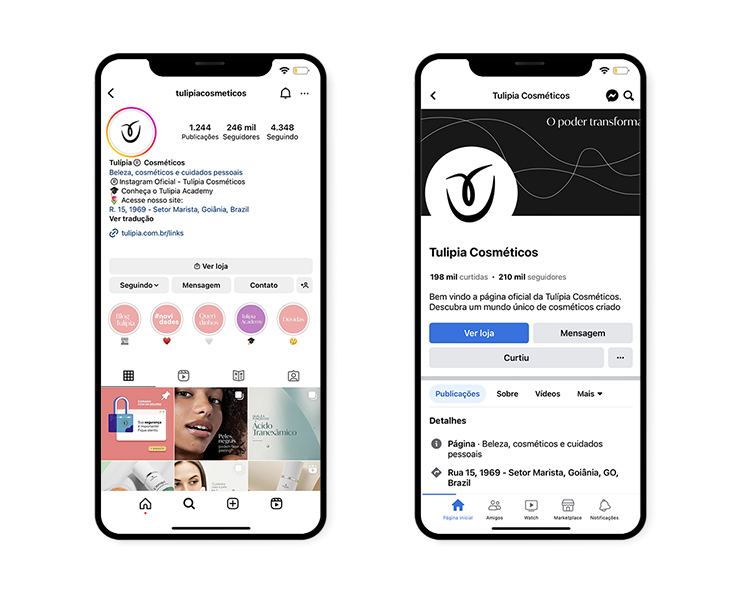

Guia prático de como identificar alguém fingindo ser a Tulípia

Para nós a sua segurança é muito importante. Todos os nossos sistemas e processos de experiência do cliente são desenvolvidos pensando na sua segurança e privacidade. Mas para que a segurança de seus dados seja eficiente, você precisa fazer a sua parte seguindo as boas práticas de segurança. Por isso, preparamos um guia prático de como identificar ações de fraude usando a Tulípia de forma ilegítima.

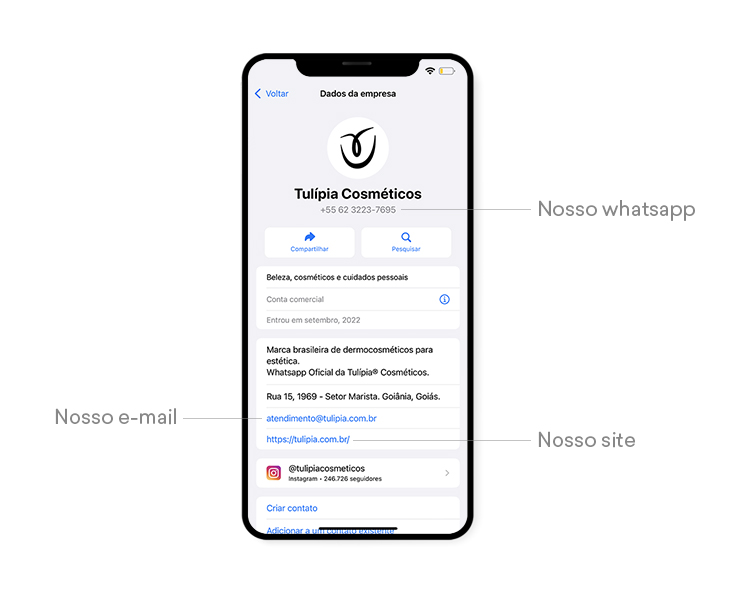

Passo 1 - Verifique as informações de contato

- O endereço do nosso site é tulipia.com.br e da nossa plataforma de cursos é https://tulipia.academy/. É importante verificar se o link que está acessando é acompanhado de um pequeno cadeado ou "https://”, pois possuímos o certificado SSL, que garante a segurança dos seus dados.

- Só enviaremos e-mails para você por meio dos endereços @tulipia.com.br e @tulipiacosmeticos.com.br.

- Fique atento a pequenas alterações nos nomes de usuários, endereços web e e-mails, como letras repetidas ou duplicadas. Essa tática é frequentemente utilizada por golpistas para enganar os usuários, passando despercebidas pelas vítimas as diferenças entre a conta legítima e a falsificada.

Passo 2 - Fique atento ao que não fazemos

- Nós não solicitamos códigos de confirmação;

- Não fazemos propostas de parceria pelo Instagram;

- Nunca entraremos em contato com você para oferecer sorteios ou brindes;

- Não solicitamos dados de cartão de crédito e pagamentos via redes sociais. Todos os nossos operadores de pagamento seguem o Padrão de Segurança de Dados da Indústria de Pagamento com Cartão (PCI DSS).

Esses são passos práticos que aliados às boas práticas de segurança digital, podem fazer toda diferença e garantir a você e aos outros uma maior segurança nas plataformas digitais.

Cai em um golpe! E agora, o que fazer?

Lembre-se de que a prevenção é a melhor forma de se proteger contra golpes digitais. Mas, caso caia em um golpe virtual, é preciso agir rapidamente para minimizar os danos:

- Providencie as provas: É importante não apagar as mensagens recebidas, pois são provas essenciais. Faça cópias das conversas e guarde comprovantes de pagamento, caso tenha ocorrido.

- Denuncie à polícia: Faça o boletim de ocorrência na delegacia da Polícia Civil ou registre de forma online. Os golpes virtuais são caracterizados como crime e a Lei 14.155/21 prevê penalidades que podem resultar de quatro a oito anos de prisão.

- Entre em contato com a empresa que está sendo falsamente representada para informar sobre a situação, permitindo que eles tomem as medidas adequadas e alertem seus clientes sobre a fraude.

- Denuncie pelo app: utilize também as ferramentas de suporte do aplicativo pelo qual ocorreu a tentativa de golpe, como Instagram ou WhatsApp, para proteger e recuperar sua conta, caso tenha sido invadida.

- Informe seus contatos e amigos sobre o ocorrido o mais rápido possível, para que eles também fiquem em alerta e não se tornem as próximas vítimas.

A conscientização é fundamental para manter a segurança digital e evitar prejuízos financeiros e emocionais. Portanto, é imprescindível manter-se atualizado, implementar boas medidas de segurança e permanecer cauteloso diante de propostas excessivamente atrativas que solicitem informações pessoais ou financeiras. Ao seguir essas orientações, estará mais preparado para evitar cair em golpes e garantir sua segurança online. Contamos com você para nos ajudar a combater este tipo de golpe virtual.

Referências

Compartilhe essa matéria

Matérias Relacionadas

Tendências

Gourmet Ritual: A nova tendência de 2020

Atualizado há 3 anos

Tendências

Skinminimalism: conheça a nova tendência de skincare

Atualizado há 3 anos

Tendências

Rejuvenescimento íntimo: tudo sobre essa tendência estética e de bem-estar

Atualizado há 3 anos

Tendências

Skintimate: rotina de cuidados com a pele da região íntima

Atualizado há 3 anos

Comentários

Seja o primeiro a comentar nosso blog.